Bildvorverarbeitung für optimale OCR-Ergebnisse: Die Optical Character Recognition (OCR) Software ermöglicht die Texterkennung in digitalen Bildern. Trotz der leistungsfähigen OCR-Technologie gibt es Einschränkungen hinsichtlich der

Weiterlesen

Bildvorverarbeitung für optimale OCR-Ergebnisse: Die Optical Character Recognition (OCR) Software ermöglicht die Texterkennung in digitalen Bildern. Trotz der leistungsfähigen OCR-Technologie gibt es Einschränkungen hinsichtlich der

Weiterlesen

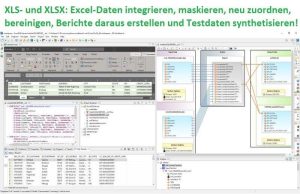

Umfassende und schnelle Verarbeitung von Tabellenkalkulationsdaten: Neben der Unterstützung für bereits vorhandene strukturierte Datenquellen bietet die IRI-Software nun die Möglichkeit, Daten aus XLS- und XLSX-Dateien

Weiterlesen

Sicherheitsorientiertes Datenbank-Klonen leicht gemacht: IRI FieldShield® sorgt dafür, dass sensible Informationen in einer geklonten Datenbank maskiert werden, bevor die Daten für Entwicklungs- und Qualitätskontrollzwecke verwendet

Weiterlesen

Rehosting von Mainframeanwendungen: Die Migration von Mainframe-Anwendungen und -Datenverarbeitungssystemen zu "offenen Systemen" ist ein bedeutender Schritt für viele Unternehmen. Bei dieser Migration kann es zu

Weiterlesen

IBM Informix: Datenmanagement und Datensicherheit! IRI Workbench™ ist eine kostenlose grafische Benutzeroberfläche und integrierte Entwicklungsumgebung für IRI-Datenmanagement- und Schutzsoftwareprodukte. Sie ist für Windows, MacOS und

Weiterlesen

Testdatenmanagement: Erzeugen von authentischen Daten! In diesem Artikel wird gezeigt, wie man realitätsnahe Daten synthetisiert, um ein vollständiges Datenbankschema mit referenzieller Integrität in einem einzigen

Weiterlesen

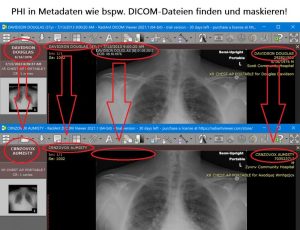

Datenverlust verhindern: PII und andere sensible Daten finden und verschleiern! IRI DarkShield ist ein leistungsstarkes Werkzeug zur Datenmaskierung, das entwickelt wurde, um sensible Informationen

Weiterlesen

Big Data 75: Companies Driving Innovation in 2023! Die Zeitschrift Database Trends and Applications (DBTA) hat Innovative Routines International (IRI), Inc. auch bekannt als

Weiterlesen

Big Data Management seit 40 Jahren: In diesem Artikel wird definiert, was wir als "Startpunktsicherheit" bezeichnen möchten, und zwar hauptsächlich durch einen Vergleich mit der

Weiterlesen

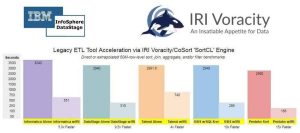

Big Data Management seit 40 Jahren: Selbst nach Anwendung von Tuning-Maßnahmen ist die Transformation großer Datensätze (über eine Million Zeilen) in DataStage immer noch zeitaufwendig,

Weiterlesen