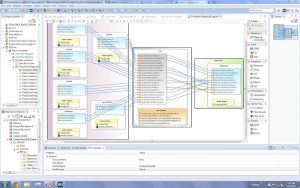

Intelligente Testdaten erstellen und verwalten: Realistische Daten in realen Formaten! Brauchen Sie einen einfacheren Weg für: Erstellen von Test-DBs mit referentieller Integrität Simulation und Freigabe

Weiterlesen

Intelligente Testdaten erstellen und verwalten: Realistische Daten in realen Formaten! Brauchen Sie einen einfacheren Weg für: Erstellen von Test-DBs mit referentieller Integrität Simulation und Freigabe

Weiterlesen

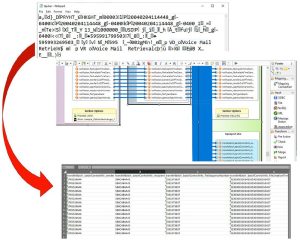

PII in Google BigTable, Azure Cosmos DB und Amazon DynamoDB finden und maskieren! Dieser Artikel behandelt die Verwendung der IRI DarkShield API zum automatischen Auffinden

Weiterlesen

IRI Voracity mit neuem Data Vault Generator: Die Datenmanagement-Plattform Voracity von IRI wurde 2018 erstmals als DBTA Trend Setting Product ausgezeichnet. Voracity kombiniert Datenermittlung, Integration,

Weiterlesen

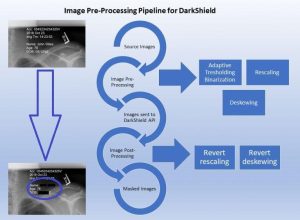

Vorverarbeitung von Bildern zur Verbesserung der OCR- und DarkShield-Ergebnisse: OCR-Software (Optical Character Recognition) ist eine Technologie zur Erkennung von Text in einem digitalen Bild. OCR

Weiterlesen

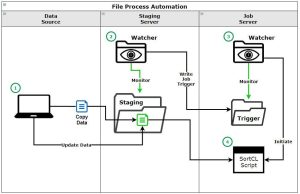

Automatisierung von Aufträgen durch Datei-Überwachung: Die manuelle Auslösung von SortCL-kompatiblen Jobs in IRI Voracity ETL-, CoSort Reporting-, FieldShield Maskierung- oder NextForm-Migrationsszenarien ist in Umgebungen, in

Weiterlesen

Direkte Unterstützung des ASN.1-Formats: Abstract Syntax Notation One (ASN.1) ist eine Sprache zur Beschreibung des Inhalts und der Kodierung von Nachrichtendaten, die zwischen Computern ausgetauscht

Weiterlesen

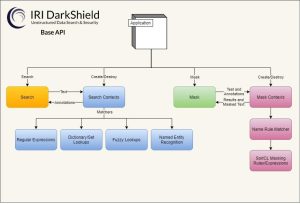

Haben Sie Dark Data? Bis zu 90% der gesammelten oder generierten Unternehmens- und Regierungsdaten bleiben in unstrukturierten Text- und Bilddateien, Dokumenten und NoSQL-DBs oder anderen

Weiterlesen

. Dark Data: Versteckte PII überall finden und schützen! IRI DarkShield Version 4 verfügt über ein Remote Procedure Call (RPC) Application Programming Interface (API) für

Weiterlesen

Was wird hier demonstriert? Dies ist die dritte Ergänzung zur DevOps-Pipeline-Serie, hier finden Sie die Links zu den DevOps-Artikeln zu GitLab und AWS CodePipeline. In

Weiterlesen

Big Data Verarbeitung: Laut der Open Knowledge Foundation ist die Datenpaketierung "eine einfache Möglichkeit, Sammlungen von Daten und deren Beschreibungen an einem Ort zu platzieren,

Weiterlesen